Cybersécurité, Ensemble De Métaphores De Protection Des Données. Base De Données, Cybersécurité, Contrôle, Protection Des Services Informatiques Et Des Informations électroniques. Bannière D'illustrations De Métaphore De Concept Isolé De Vecteur | Vecteur

Protection des données personnelles dans le cloud Banque de photographies et d'images à haute résolution - Alamy

Cybersécurité, Ensemble De Métaphores De Protection Des Données. Base De Données, Cybersécurité, Contrôle, Protection Des Services Informatiques Et Des Informations électroniques. Bannière D'illustrations De Métaphore De Concept Isolé De Vecteur | Vecteur

Code De Clé Binaire Protection De La Base De Données Numérique Concept De Protection Des Données Du Système Informatique | Photo Premium

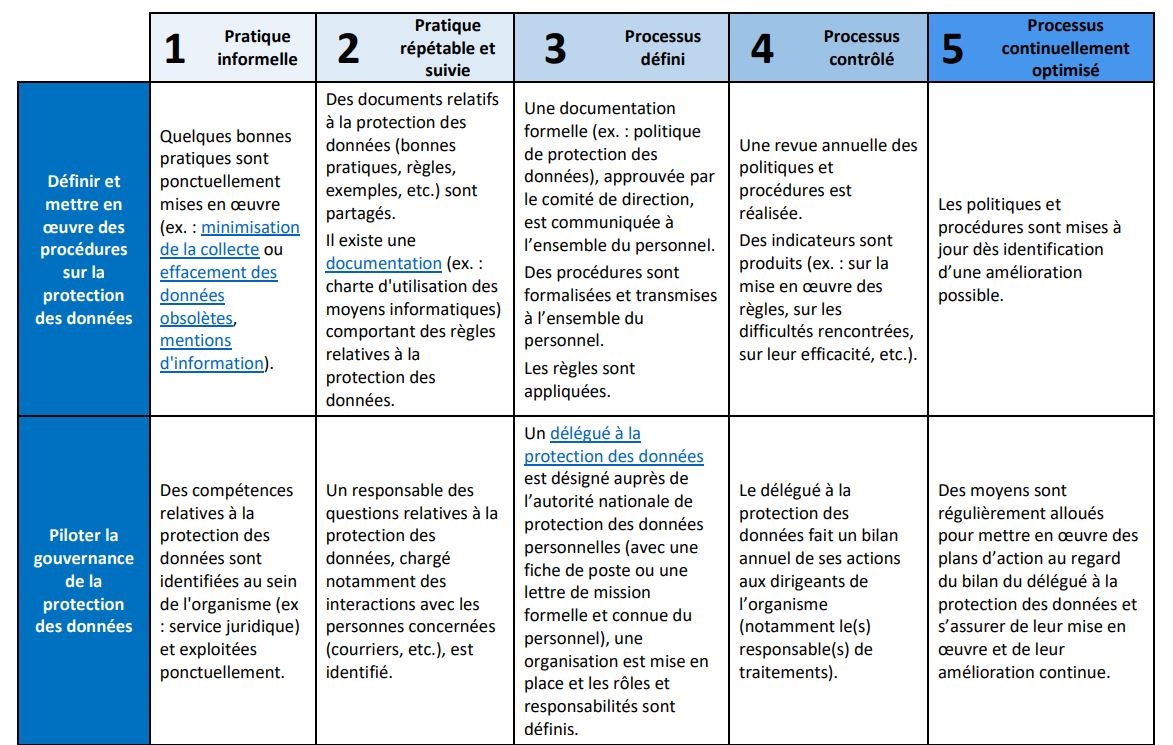

Nous avons une base de données personnelles de nos salariés et de nos adhérents. Sommes-nous concernés par la nouvelle loi sur la protection des données personnelles ? - Associations Mode d'Emploi

Protection des systèmes informatiques, sécurité des bases de données, Internet sécurisé. Symbole de verrouillage sur le code binaire de programmation de base de données informatiques abstraites, protection des données Image Vectorielle Stock -

Protection des données d'entreprise. Équipements de réseau et télécommunications. Stockage de bases de données de serveurs, bannières vectorielles de datacenter. Illustration du stockage de base de données, du datacenter et du serveur

Page de renvoi isométrique sur la sécurité des cyber-données. Informatique Internet technologie numérique, protection de la base de données d'information. Les gens effectuent des transactions en espèces à l'intérieur de bulles transparentes,

Cybersécurité Protection Des Données Concept De Cyberattaques Sur Fond Bleu Développement De Logiciels De Sécurité De Base De Données Vol Didentité Piratage De Crimes Logiciels Malveillants Informatiques Modèle De Page Dinterface Util